Login & Signup UX: The 2025 Guide to Best Practices (Examples & Tips)

この記事は https://www.authgear.com/post/login-signup-ux-guide の翻訳です。

2025年において、ログインとサインアップ体験を最適化することは非常に重要です。本ガイドでは、UXの原則、パスワードレスログインやパスキーといったパターン、実在するログイン画面の例、そしてコンバージョンとセキュリティを改善するためのチェックリストをまとめます。

なぜログイン&サインアップUXに注力するのか? ログイン/登録画面は、あなたのプロダクトへの入口であり、ユーザー体験の成否を分ける瞬間です。よく「アプリの玄関ドア」とも言われます。そのドアが重い、きしむ、開け方が分かりづらい――そんな状態だとユーザーは離脱します。ある調査では、UXが悪い体験をしたユーザーの88%がそのサイトに戻ってこないと示されています。そして「悪いログイン体験」は主要な原因のひとつです。例えば、面倒なパスワード規則や分かりにくいサインアップフローは、ユーザーが始める前に離脱させてしまいます。

認証UXの最適化は、ログイン画面を「見た目よくする」だけの話ではありません。コンバージョンとリテンションに直結します。たとえば、アクティブユーザーの約10%が毎月パスワードリセットフローに詰まり、さらにそのうち75%が途中で離脱する――つまり、毎月ユーザー基盤の7.5%を失い得る、という見積もりになります(出典)。ログインUXが悪いコストは現実的に大きいので、きちんと改善する価値があります。

このガイドでは、2025年における優れたログイン&サインアップUXの原則とパターンを分解します。実在するログイン画面の例(Authgear Login Galleryの図解つき 🌟)を見ながら、フォームやエラーメッセージのベストプラクティス、さらにパスキー、SSO(シングルサインオン)、MFA(多要素認証)といった最新の改善策まで掘り下げます。では始めましょう。

効果的なログイン&サインアップUXの基本原則

成功するログイン/サインアップ体験は、使いやすさ・セキュリティ・信頼のちょうどよいバランスを見つけることが重要です。次の原則を意識してください。

- 🔐 使いやすさと両立したセキュリティ: セキュリティ対策(パスワード規則、2FAなど)は、利便性とのバランスが大切です。目指すのは「フィッシングに強いのに摩擦が少ない」フロー。例えばパスキーは、パスワードをなくすことでUXを簡素化しつつ、セキュリティも強化できます。FIDO Allianceの新しいUXガイドラインでも、採用を進めるために一貫して分かりやすいパスキー体験の重要性が強調されています。常に「アクセスしやすく、使いやすく、安全にログインできる手段」を提供しましょう。

- 💡 明確さ: 何をすればよいかが一目で分かるように。アクションは明確にラベリングします(「アカウント作成」vs「ログイン」など)。サインアップとログインが別ならページも分ける。もし統合する(例:メールを一度入力して既存/新規を自動判定)なら、明確な説明を添える。ユーザーが「今サインアップしてる?ログインしてる?」と迷う状態は避けるべきです。

- ⚡ 認知負荷を減らす: ログインフォームを「記憶テスト」や「パズル」にしない。不要な情報を思い出させたり、ぼやけた画像のCAPTCHAを解かせたりしない。実際、WCAG 2.2の新しいアクセシビリティ指針では、ログインが「記憶」や「複雑な文字列のコピー」に依存しないこと(代替手段があること)が求められます。つまり、パスワードマネージャーをサポートし、パスワード欄への貼り付けを許可する、マジックリンクやソーシャルログインを提供する、WebAuthn/生体認証をパスワードの代替にする――などです。ユーザーの「考えるコスト」を減らしましょう。

- 🌍 インクルーシブ: _誰にとっても_使える設計に。中学生程度(Grade 8)で読める平易な言葉を使い、専門用語は避ける。スクリーンリーダーや支援技術で使えるよう、適切なHTMLタグ、ARIAラベル、フォーカス状態を整える。色覚多様性に配慮し、コントラストを確保し、エラー表示を色だけに依存しない。アクセシブルなログインは倫理だけでなく、いまや期待事項であり、法的要件になることもあります。

- 📱 モバイルファースト: 多くのユーザーはモバイルで登録/ログインします。レスポンシブでモバイルに優しいレイアウトにしましょう。大きいタップ領域、小さすぎない文字、SMS自動入力や端末生体認証、「QRをスキャンしてデスクトップにログイン」などのモバイル機能も活用します。例えばSMSでワンタイムコードを送るなら、コード入力をオートフォーカスし、メッセージからコード検出できたら自動入力・自動送信する(iOS/AndroidともOTP自動入力があります)ことで離脱を減らせます。

- 🤝 信頼とセキュリティのシグナル: ログイン/サインアップは、個人情報や認証情報を渡す「信頼のジャンプ」です。SSLの表示、プライバシーポリシーへのリンク、ソーシャルログインの近くに「Facebookに投稿することはありません」などの一文を置くなど、安心材料を示しましょう。またブランドの一貫性も重要です。白ラベル化され、ブランドに沿ったログイン画面は、無機質な汎用フォームより信頼されます(「本当にこのアプリの画面?」という不安を減らす)。

- 📊 データに基づく改善: サインアップのCVR、ログイン成功率、パスワードリセット件数などを継続モニタリングしましょう。サインアップで離脱が多いならフォームが長い/分かりにくいかもしれません。リセットが多いならログインやパスワード要件に問題がある可能性があります。分析とフィードバックで反復改善します。

これらの原則に基づけば、手間がかからないのにアカウントを守れるログイン/サインアップフローを作れます。次に、認証方式の代表的なパターンと、UX上のトレードオフを俯瞰していきます。

認証方式とUXトレードオフ

ユーザーは様々な方法で認証できますが、それぞれUX・セキュリティ・実装にメリット/デメリットがあります。最良のログインUXは、ターゲットに合った選択肢を提供することでもあります。以下は、代表的な認証方式とUXトレードオフの比較です。

| 認証方式 | UX上のメリット | デメリット/トレードオフ |

|---|---|---|

| メール + パスワード | 使い慣れたモデル。どこでも動く。実装が容易。パスワードマネージャーと相性が良い。 | 摩擦が大きい(記憶/入力)。リセットが頻発。モバイルではミスしやすい。強化しないと使い回し/フィッシングに弱い。 |

| ソーシャルログイン(OAuth) | 1タップで登録/ログイン。新しいパスワード不要。基本プロフィールを自動入力。ブランドボタンが信頼につながる。 | プライバシー懸念。第三者依存。アカウント連携や複数アカウントのエッジケース対応が必要。 |

| マジックリンク(メール) | パスワードレスで記憶不要。クロスデバイスで動く。「受信箱を見てリンクを押す」という分かりやすいモデル。 | メール到達性とアプリ切替に依存。遅延/迷惑メールに入る可能性。再送や別経路を用意。 |

| ワンタイムパスコード(OTP) | モバイルではSMS/メールOTP自動入力で高速。パスワード作成不要。初回体験が良い。 | コード待ちがイライラにつながる。SMSはSIMスワップ等の限界。未受信時のフォールバック必須。 |

| 電話番号 + パスワード | 電話番号は馴染みの識別子。OTP検証と組み合わせ可能。電話中心の市場に有効。 | 国番号/フォーマットが摩擦。電話番号を出したくないユーザーも。パスワードの痛みは残る。 |

| パスキー/生体認証(WebAuthn) | Face ID/Touch ID/PINで1タップ。フィッシング耐性。記憶不要。UXとセキュリティが最上級。 | ユーザー教育が必要(「パスキーって何?」)。初期セットアップが必要。非対応端末への明確な代替手段が必要。 |

| エンタープライズSSO(SAML/OIDC) | B2Bではシームレス。セキュリティとポリシーを集中管理。追加クレデンシャル不要。 | 組織ユーザーに限る。導入にIT連携が必要。リダイレクトが不親切だと戸惑う。 |

| MFA(追加要素) | セキュリティが大幅向上。高リスクアカウントで信頼につながる。TOTP/プッシュ/WebAuthn/SMS等の選択肢。 | 追加ステップ=摩擦。バックアップがないとロックアウト。端末記憶や複数手段で緩和。 |

適切な方式の選び方: ユーザー層とリスクプロファイルを理解しましょう。コンシューマーアプリは利便性のためソーシャルログインとパスキーを提供しやすい一方、エンタープライズSaaSはセキュリティのためSSOとMFAを重視しがちです。いまは複数のログイン手段を並べて提供するのも一般的です(例:メール/パスワード または Googleで続行 または 電話でログイン)。ユーザーが好みを選べます。ただし体験の統一感は保ちましょう。どの方式でもフローは一貫し、デザインはブランドに合っているべきです。

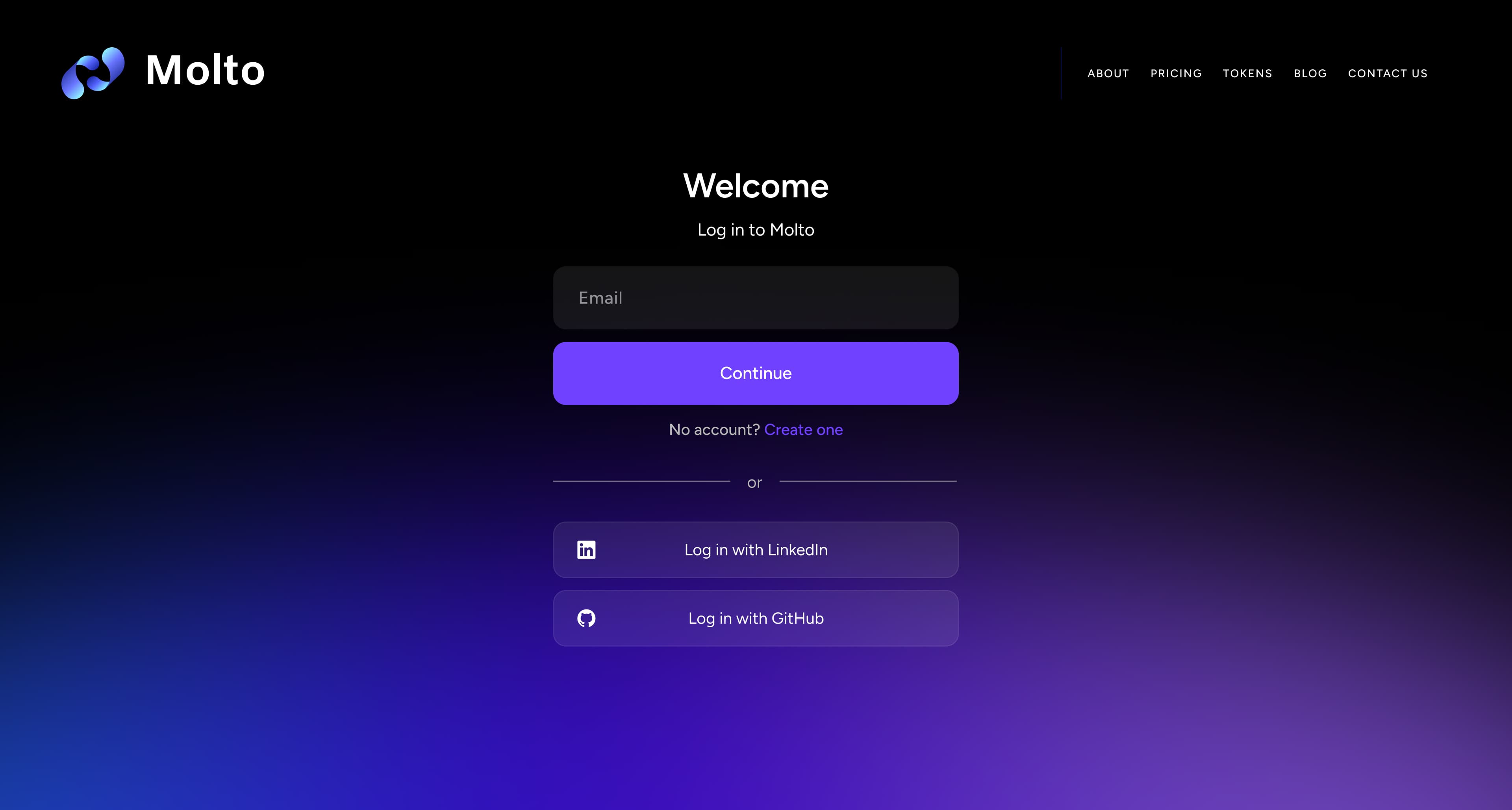

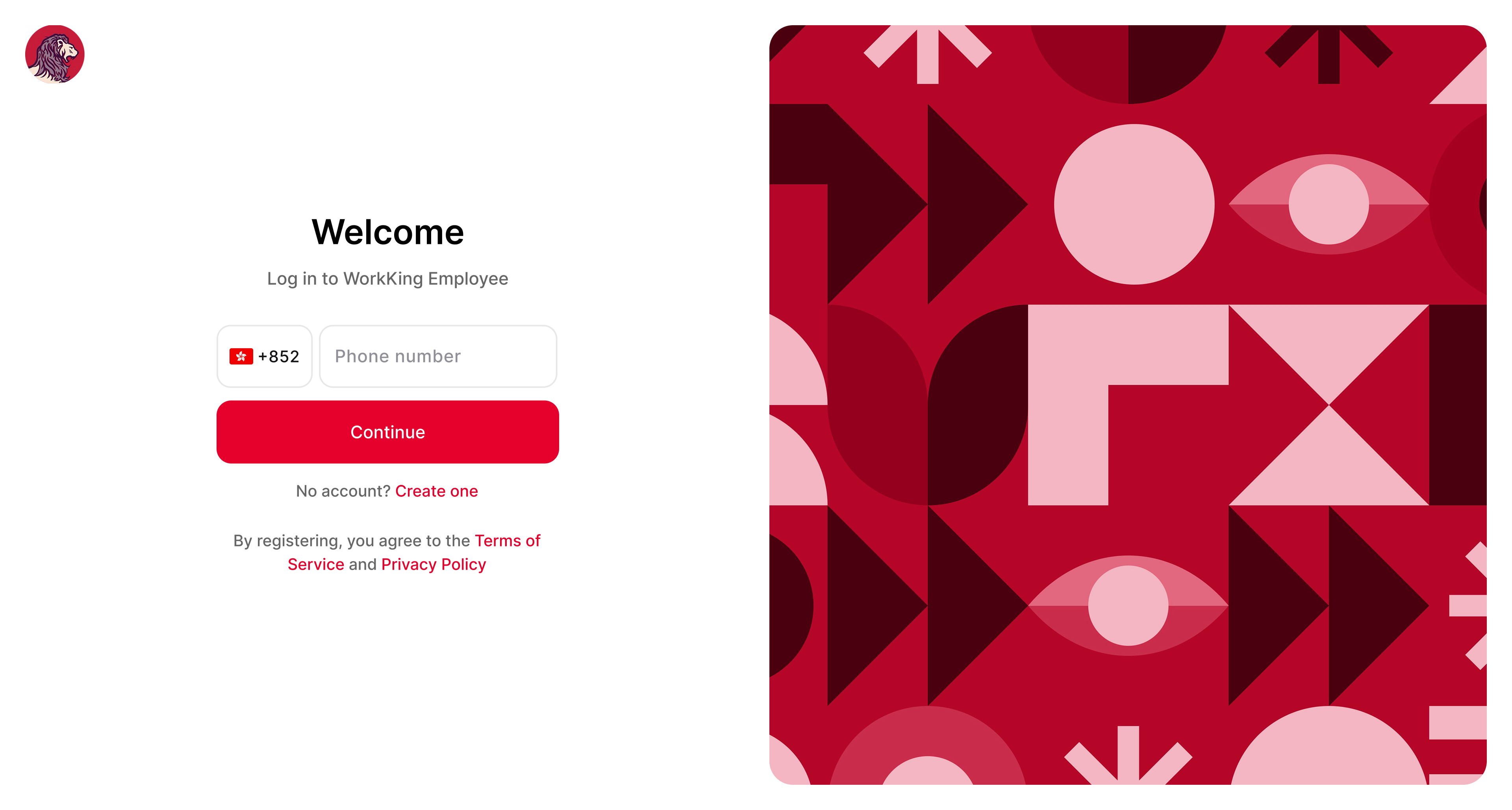

例えば、AuthgearのLogin Galleryには、複数手段を持つ実在のログイン例が掲載されています。多くの現代アプリは方式を組み合わせます。例として、Molto(開発者向けアナリティクスSaaS)はメール/パスワード、メールのマジックリンク、ソーシャルログイン、さらにパスコードやパスキーまで提供し、ユーザーの好みと安全性の両方に対応しています。一方、WorkKing(求人プラットフォーム)はモバイル中心のユーザーに合わせ、電話番号OTPで完全にパスワードレス化しました。どちらも、ユーザーニーズに合っていれば成立します。

Molto - a developer analytics SaaS

Workking - a job platform

最後に、選択肢を出しすぎて圧倒しないことも大切です。ユーザーにとって意味のある2〜3方式を中心にし、二次的な方式は「その他の方法」リンクや「さらにログイン方法」ドロップダウンに隠してUIをすっきりさせるのも有効です。

スムーズなサインアップフロー設計(UXベストプラクティス)

サインアップフローは、見込みユーザーが実ユーザーになる瞬間です。入力項目が増えたり、手順が分かりにくいだけでコンバージョンが下がります。最適化のポイントをまとめます。

シンプルに、必要最小限に

- 最初に求める情報は最小限に: フィールドが増えるほど摩擦が増えます。アカウント作成に本当に必要な情報だけを求めましょう。多くの場合、メール(または電話)とパスワードだけで十分です。プロフィール詳細は後で設定画面やオンボーディングで回収できます。長いフォームは敬遠されます。フィールドを減らすと登録が増える、という研究も多くあります(例として「9→6で25%増」のような話がよく示されます)。

- 名前 vs ユーザー名: 公開ユーザー名が必要でない限り、ユーザー名作成を求めない。ログイン識別子をメールにする方が単純で、忘れにくいです。表示名が欲しいならメールから推定するか、任意入力にするのがよいでしょう。

- 冗長な入力を避ける: 同じ情報を2回入力させない。典型例が「パスワード確認」欄です。2つが一致しないとエラーになりますが、どちらが間違っているか分かりにくいこともあります。より良い方法は「パスワードを表示」トグルでユーザーが自分で確認できるようにすること。確認欄は、メールのような重要入力に限定し(それすらメール検証に置き換えられることも多い)、慎重に使いましょう。

- インラインのヘルプと検証: パスワード要件などの制約は、提出後ではなく最初からインラインで見せましょう。リアルタイムに満たした要件を表示し、提出時に「数字・記号・8文字以上が必要です」などを初めて言われる体験は避けます。Nielsen Norman Groupの一般原則でも、エラーメッセージ(あるいはエラー回避)は具体的・目立つ・タイムリーであるべきとされています(参考)。

- ソーシャルサインアップ: ソーシャルログインを提供するとサインアップは大幅に簡略化できます。「Google/Apple/Facebookで登録」を好む人は多く、メール確認が自動で済むこともあります。ボタンはプラットフォームのブランドガイドラインに従い、安心感を高めましょう。取得する情報も一言添えると良いです(例:「取得するのは氏名とメールのみ」など)。

段階的オンボーディングと“負担感”の軽減

- 必要ならステップ分割: 住所・誕生日・嗜好など多くの情報が必要なら、多段フォーム/ウィザードにして分割します。長い1画面より短い複数画面の方が心理的負担が小さく見えます。「2/3」など進捗を示し、途中保存も行いましょう。ただし最初のステップは極力短く(メール/パスワードだけ)して、まずアカウント作成まで到達させ、追加情報は作成後に回収する(progressive profiling)のが基本です。

- 電話番号でのサインアップを許可: 市場によってはメールより電話番号が一般的です。SMS検証つきの電話番号登録を提供するとCVRが上がる場合があります。SMSはOTP自動入力を活用して摩擦を下げましょう。

- (場合によっては)メール検証を後回しに: 検証メール待ちは摩擦です。リスク許容度があるなら、登録直後にアプリへ入れて、バックグラウンドで検証を促す方法もあります。未検証ユーザーは一部機能制限にしつつ「メールを確認してください」と促す、という設計です。初期コンバージョンは改善しやすい一方、スパム対策や連絡可能性のため検証が必須の領域(金融、エンタープライズ等)もあります。その場合は、必要理由を明確に説明し、検証を最短にしましょう。

- 登録後に歓迎し導く: 登録後にまたログイン画面へ戻すのではなく、そのままログイン状態にして歓迎メッセージやオンボーディングを提供しましょう。価値への到達を即時にするのが大切です。2FA設定やプロフィール入力が必要なら、事前フォームで詰め込まず、アプリ内プロンプトやチェックリストで段階的に案内します。

サインアップフォームのUI詳細

- 強いCTA: 「サインアップ」ボタンを目立たせ、意味が明確な文言にします。ログインとサインアップを同一ページで扱う場合(タブや統合フォームなど)でも、期待する主要アクション(通常は「アカウント作成」)を主ボタンとして強調します。「Continue」だけのように曖昧な文言は避けましょう。

- 明確化のマイクロコピー: 見出しや短い説明で期待値を揃えます(例:「アカウントを作成して開始」「無料で30秒」など)。ソーシャルログインには「許可なく投稿しません」など、プライバシー不安を和らげる一文も有効です。

- エラー予防: 入力タイプを適切に(

type="email"でメール用キーボードなど)。パスワード要件に合わない場合は即時にフィールドのそばで示す。メール形式もフォーカスアウト時に軽く検証して「有効なメールに見えません」と伝えると親切です。 - GDPR・同意: 規約・プライバシー同意が必要なら短く。チェックボックスとリンクで提示し、法律文の洪水にしない。ニュースレターはオプトイン(未チェック)を推奨します。UXと信頼に効きます。

- 完了と次のステップ: 成功を明確に伝えます。メール検証が必要なら「受信箱を確認」+「再送」などを用意し、可能なら限定モードで先に進ませる。ユーザーが「できた?」と迷わないことが重要です。

摩擦の少ないログイン体験を設計する

リピーターにとって、ログインUXは「素早く・確信を持って」サインインできることが大切です。ベストプラクティスをまとめます。

速く、ストレスなくログインさせる

- ログイン済み状態を認識: すでに認証済み(有効なセッションやトークンがある)なら、ログイン画面を出さないのが最良です。安全なCookieやトークンでセッションを長めにし、ログイン要求を減らしましょう。難しい場合は、メールのオートログイン(マジックリンク)や、アプリを開いて自動サインインするディープリンクなどを検討します。多くのモバイルアプリは初回ログイン後、手動ログアウトや端末変更がない限り自動で入れます。

- 主要ログイン手段を目立たせる: 最も一般的な方法を最初に提示します。メール/パスワードが主ならそれを中心に。Googleで続行が主流ならボタンを上に。何を推奨したいか(例:パスワードレス移行)をデザインで反映します。

- Remember me / 端末信頼: Webでは「ログイン状態を保持」「この端末を信頼」チェックボックスを用意すると良いです(共有PCへの配慮として任意にする)。MFAがある場合、「この端末では30日間MFA省略」はUXが大きく改善します。実装としてはセッション延長やリフレッシュトークンの活用などが一般的です。

- パスワード入力の基本を磨く: 表示トグル(目アイコン)、コピー&ペースト許可、

autocomplete="current-password"でパスワードマネージャーと連携。ユーザー名/メール欄も明確にしてautocomplete="username"をサポートします。パスワードマネージャー利用者は多いので、UXは「邪魔しない」ことが重要です。 - エラーの高速フィードバック: 誤りがあれば送信後すぐに表示し、フィールドをクリアしないでください。メール/ユーザー名は保持し、再入力はパスワードだけにする。どちらが間違いかを明示するとUXは良いですが、アカウント列挙のリスクもあります。妥協策として、最初は「メールまたはパスワードが違います」と一般化し、複数回失敗したら「アカウントがないかも?」+サインアップ導線を出すなどが考えられます。重要なのは、エラー状態に閉じ込めず、復旧経路(リセット/サインアップ)を明確に置くことです。

- 復旧導線を見つけやすく: 「パスワードを忘れた」リンクは分かりやすい位置に(通常、パスワード欄の直下)。リセットは最短で:メール入力→リセットリンク→新パスワード設定→即ログイン。余計な質問や長い手順は避けます。ログインページに「ログインで困った?」のヘルプ導線を置くのも有効です。

速度とフィードバック

- ローディング表示: ネットワーク遅延があるなら即時フィードバック(ボタン内スピナー、上部バーなど)。マジックリンクの送信後は「送信しました。受信箱を確認してください。」+「再送」「メール変更」などを用意します。

- 成功状態: 成功後は速やかに遷移しつつ、必要なら「成功!リダイレクト中…」など軽い合図が安心につながります。モバイルならログイン画面からダッシュボードへスムーズに遷移し、「おかえりなさい」などがあると良い印象になります。

- よくある痛点を避ける: OTP毎回必須、CAPTCHA常時表示など「変な手順」は本当に必要か見直しましょう。CAPTCHAはUXの大きな障害になり得るため、インビジブルやリスクベース(怪しい時だけ)を検討します。必要ならアクセシブルな代替も用意します。

アカウント保護とUXの両立

セキュリティのために2FAや強いパスワードを求める場面でも、実装をユーザーフレンドリーにできます。

- 2FA/MFA: 必須の場合でも、方式の選択肢を用意します(SMS、TOTP、プッシュ、セキュリティキーなど)。セットアップは平易に説明し、ログイン後のフローに自然に組み込みます。信頼端末での省略(Remember device)も重要です。

- セキュリティ通知: 「WindowsのChromeから新規ログイン」などの通知は、安心感を与え、サポート削減にもつながります。新規端末のログイン通知(メール/プッシュ)を検討しましょう。

- レート制限とロックアウト: 失敗が続くと一時ロックやCAPTCHAを出すことがあります。その場合は「なぜ」「どれくらい」「どうすればよいか」を明確に(例:「失敗が多いため5分間ロック。今すぐならパスワードリセットを。」)。黙ってブロックしないことが信頼につながります。

エラーと復旧を丁寧に扱う

最善のUXでも、ユーザーはつまずきます(誤入力、失念、タイプミスなど)。ここでの体験が、離脱するか復帰できるかを左右します。

UXに優しいエラーメッセージの指針

NN/gのガイドラインにならい、明確・人間的・建設的にします。具体的には:

- 明確さ: 何が起きたかを平易に(「パスワードが正しくありません」「そのメールのアカウントが見つかりません」など)。「ログイン失敗」だけの曖昧メッセージは避けます。

- 丁寧さ: ユーザーを責めない。「間違えましたね!」ではなく「パスワードが違います。もう一度お試しください」。

- 具体性: 可能なら原因を特定して伝える(ただしセキュリティ要件と相談)。多くのコンシューマーでは、正確なメッセージのUXメリットが勝つことが多いです。迷うなら、最初は一般的メッセージ、後からヒントや「ヘルプ」導線を出すのが妥協策になります。

- 次の一手: エラーには必ず解決策を添える(「リセットはこちら」「コード再送」など)。行き止まりを作らない。

また、可能なら該当フィールドの近くにエラーを表示し、フィールドをハイライトして問題箇所を局所化しましょう。

エラー → 復旧の対応表

ログイン/サインアップにありがちなエラーに対し、UXとしてどう復旧させるかを設計しておくと強いです。

| ユーザーのエラーシナリオ | 推奨UX対応(復旧) |

|---|---|

| パスワード忘れ | 短いリセットフローへ誘導:メールを可能なら事前入力→即リンク送信→「次の手順」を明確化。再送を用意し、リセット成功後は即ログイン。 |

| パスワード誤り | 初回:インラインで「パスワードが違います」。入力は保持。複数回:リセット導線を強調し、行き止まりを作らない。 |

| 未登録メール/ユーザー名 | タイポを促し、サインアップ導線を提示(例:「このメールのアカウントがありません — サインアップ」)。列挙対策でもサインアップ選択肢は可視化。 |

| サインアップ時に既存アカウント | 「すでにアカウントがあります」と伝え、UIをログインへ切替。メールは保持し、リセット導線を表示。 |

| 未アクティベート/未検証メール | なぜ必要かを説明し、ワンクリックで再送。メール変更も可能に。許容できるなら制限付きで先に進ませる。 |

| ロックアウト(失敗回数超過) | 期間(「5分」)と理由を明示。代替:リセット、サポート、別方式など。無期限・無説明は避ける。 |

| OTP不正/期限切れ | 「コードが違うか期限切れです」をインライン表示。再送、再試行タイマー、代替要素(バックアップコード等)を用意。 |

| リセット/マジックリンク期限切れ | 親切なメッセージ+新リンク生成の単一CTA。メールは事前入力で再入力を避ける。 |

| CAPTCHA/ボット判定 | 低摩擦/インビジブルを優先。表示するなら理由とアクセシブル代替(音声等)を用意し、入力を失わず再試行可能に。 |

| ネットワーク/サーバーエラー | 「接続に問題があります」など非難しない文言。リトライ、段階的バックオフ、必要ならステータスページ導線。入力は消さない。 |

| MFA失敗 | どの要素が失敗したかを明確化し、代替(バックアップコード、別方式)へ誘導。成功後は「この端末を信頼」を提案。 |

| 端末/ブラウザでパスキー不可 | 制約を検知して説明し、フォールバック(パスワード、マジックリンク、SMS)を提示。後で設定できる案内も。 |

これらを想定しておくと、ネガティブな瞬間を「ケアされている体験」に変えられます。

マイクロコピーと細部で“気が利く”体験に

ログイン/サインアップは、マイクロコピーで安心感やちょっとした人格を出しやすい場所です。

- パスワード強度ヒント: 入力中に「強度:良い」「あと1文字や記号を足すと強くなります」などを表示し、先回りでガイド。

- 2FAの文言: 「コードを入力」だけでなく「末尾1234の電話に送った6桁コードを入力」など、状況が分かる表現に。

- 成功メッセージ: 「🎉 ようこそ!」など短い肯定的フィードバックは、気分を上げます。

- ユーモア(慎重に): 認証は緊張しやすいので、控えめでブランドに合う場合のみ。共感の一言(「パスワードって難しいですよね」)は効果的です。

- ローディング中の情報: 真っ白より、短い説明や役立つ一言がある方が不安を減らします。

目的は「作り手が状況を想像し、配慮している」ことを伝えること。信頼や満足度につながります。

認証におけるアクセシビリティ(A11yチェックリスト)

ログイン設計で見落とされがちなのがアクセシビリティです。しかし、スクリーンリーダーがエラーを読み上げない、キーボードでログインボタンにフォーカスできない――それだけでログイン不能になります。以下をチェックしましょう。

- 入力欄に適切なラベル: すべてのフィールドに

<label>やアクセシブルネームを付けます。プレースホルダーだけに依存しない(入力すると消える&読み上げに弱い)。例:<label for="email">Email address</label><input id="email" ...>。 - オートコンプリート対応: 適切な

autocomplete属性を設定(例:メールはautocomplete="username"、パスワードはautocomplete="current-password")。視覚ユーザーだけでなく、認知特性のあるユーザーにも有効です。 - 貼り付けを禁止しない: パスワード欄の貼り付け禁止はUX上よくない上、パスワードマネージャーや運動障害のあるユーザーに特に不利です。貼り付けを許可しましょう。

- キーボード操作: Tabで論理順に移動できること。フォーカストラップを作らないこと。見えるフォーカス状態も必須です。

- アクセシブルなエラー表示: エラーはスクリーンリーダーに通知される必要があります(例:

role="alert"のライブリージョン)。フィールド固有ならaria-describedbyで紐付ける。コントラストは十分に(最低4.5:1推奨)。色だけで示さずアイコンやテキストも使う。 - 画像/アイコンの代替: 装飾アイコンは

aria-hidden="true"、意味を持つものは代替テキスト。QRコードなど重要情報はテキストでも説明する。 - タイムアウト配慮: セッション切れやリンク期限などは、十分な時間と明確な案内を。

- CAPTCHA代替: 画像選択型CAPTCHAは障害のあるユーザーに難しい。可能ならリスクベースやインビジブルへ。最低でも音声CAPTCHA等の代替を。

- 生体認証の代替: 生体が使えないユーザーもいるため、PINやパスワードなど同等にアクセシブルな代替手段を必ず用意。生体プロンプトが出ることも明確に案内。

- 支援技術でテスト: VoiceOverやNVDA、キーボードだけ、大きな文字サイズなどで実際に通してみる。問題が露呈しやすいです。

参考として、WCAG 2.2のAccessible Authenticationでは、記憶や認知テストに依存しない代替ログイン手段の提供が推奨されています。パスワードマネージャー対応、WebAuthnやソーシャルログインの提供、多要素の複数選択肢――これらは全員にとって体験を良くします。

実例:ログイン&サインアップ画面の現場 🎨

ここでは、様々なアプリの実在のログインUI例を見て、ここまでの原則・パターンがどう実装されているかを確認します。例は Authgear Login Gallery – 実アプリの認証UI集 を参照してください。

FAQ: People Also Ask (Login & Signup UX)

Q1: 「ログインUX」とは何で、なぜ重要?

A1: _ログインUX_とは、アプリやサイトのログイン(サインイン)体験のUX設計――つまり、ユーザーがどれだけ簡単・速い・気持ちよく認証できるか、ということです。重要なのは、ログインがユーザーにとって最初の接点になりがちだからです。スムーズなログインUXは良い第一印象を作り、離脱を防ぎます。逆に、分かりにくいUI、エラー、遅延などがあるとユーザーは離れます(悪い体験の後に戻らないユーザーが88%という話もあります)。良いログインUXは、セキュリティと使いやすさのバランスを取り、ユーザーが手間なく入れて、かつ安全を保てるようにします。

Q2: ログインUI/UXはどう改善すればいい?

A2: まずはUIを単純に。明確なラベル(「メール」「パスワード」)と分かりやすいCTA(「ログイン」)を置きます。パスワード表示、「パスワードを忘れた」リンク、不要な要素の排除などを実装。さらに、ソーシャルログイン(「Googleで続行」)やパスワードレス(マジックリンク、SMS OTP)を提供して選択肢を増やします。エラーは「無効です」ではなく「パスワードが違います。再試行またはリセット」など役に立つ内容に。モバイルではタップ領域を大きくし、生体認証ログインも検討。確認パスワードをやめる、可能ならワンクリックサインインにするなど、余計な手順を削ります。オートコンプリート、Remember me、親切なトーンも効きます。

Q3: ログインとサインアップは同一ページが良い?別が良い?

A3: ユーザー層と設計次第です。統合フォームは摩擦を減らせます(メール/電話を一度入れるだけで、新規か既存かを自動判定)。ただし説明が明確でないと混乱します。フローが大きく異なる、サインアップ要件が複雑、などの場合は別画面の方が安全です。結論としては、統合はシンプルで良いが、コピーとロジックを「迷いが起きない」レベルにし、ユーザーテストで確認しましょう。

Q4: パスキーとは? 2025年に使える?

A4: パスキーはWebAuthn標準に基づくパスワードレス認証で、端末の生体認証やPINでログインできます。2025年時点で主要プラットフォーム(iOS/Android/Windows/macOS)と主要ブラウザに対応しており、フィッシング耐性と高い利便性から成熟しています。導入するなら「パスキーでログイン」ボタンや、登録中にパスキー登録を促す導線が一般的です。古い端末向けのフォールバックと、初回の分かりやすい説明(「次回から指紋でログインできます」)を用意しましょう。

Q5: パスワードレス(メールリンク/SMSコード)はパスワードより良い?

A5: 多くの場合、UXは良くなります。パスワードを作らず覚えずに済み、サポート負荷も下がります。マジックリンクは便利で、適切に実装すれば安全性も高いです(リンクが一意で短時間、単回使用など)。SMSコードはUXが良い一方、セキュリティ上の弱点もあります。ユーザー層によっては「両方」提供するのも手です。フォールバック(未着時の再送、別手段)が強いほど安心です。

Q6: コンバージョンの高いサインアップフォームのベストプラクティスは?

A6: 1) 短く(必要最低限の項目)。2) ソーシャルサインアップで入力を省く。3) パスワードが必要なら表示トグルと要件の事前提示。4) 検証メールなど期待値を示す。5) CTAを目立たせ文言を明確に。6) 不要なリンクやノイズを減らす。7) モバイル最適化。さらに、認知負荷を減らすこと(確認パスワードの削除、OTPやパスキーの導入など)が大きく効きます。A/Bテストも強力です。

Q7: MFAをユーザーにとって“うざくない”ものにするには?

A7: 端末を記憶(信頼端末で一定期間省略)、複数の第2要素選択肢、自動入力などのUX最適化、理由と手順の明確な説明、バックアップ手段(バックアップコード等)で緩和できます。可能ならリスクベースで「いつもではなく必要なときだけ」促すとUXが大きく改善します(要件が許すなら)。

Q8: UX文脈での認証と認可の違いは?

A8: 認証(Authentication)は「誰か」を確認すること(ログイン)。認可(Authorization)は「何ができるか」を決めることです。UX的には、ログイン/サインアップが認証UX。ログイン後に権限がなくて拒否される場合のメッセージや導線は認可UXです。どちらも「ユーザーが迷わず理解できる」設計が必要です。

Q9: 複数ユーザー種別(顧客/管理者など)のログインはどう扱う?

A9: 一般的には「同一ログイン→役割に応じてリダイレクト」がシンプルです。役割選択が必要ならサブドメインやトグル(Buyer/Seller)もあり得ますが、ステップが増える点に注意。管理者専用の入口が必要なら、一般ユーザーから見えにくい位置に「管理者はこちら」を置くなども有効です。両者が混乱しないかテストしましょう。

Q10: 優れたログインUXの例は?

A10: 例として、Slackのようにメール等から適切な導線に誘導し、ユーザーの状況(ワークスペースなど)に合わせたフローを作るものがあります。Airbnbのように会話的で分かりやすい登録導線も好例です。一般に「ログインしていることを意識させない」ほど良いUXですが、意図とセキュリティが伴うことが前提です(長期ログイン、ワンタップログインなど)。

Conclusion & Next Steps

2025年、ユーザーはログインとサインアップに対して、瞬時で、安全で、さらには_気持ちよい_体験すら期待します。面倒な登録フォームや、何度も忘れるパスワードの時代は終わりつつあります。本ガイドで扱った原則とパターン――フォームの簡略化、パスキーのようなモダン認証の提供、役に立つマイクロコピー、アクセシビリティの担保――を適用すれば、ユーザーがほとんど意識しない(「ただ動く」)認証体験を作れます。

ログイン体験は、ユーザーとプロダクトの「握手」です。温かくしっかりした握手は良い関係を作り、弱々しい/強すぎる握手は逆効果になり得ます。だからこそ、ログインUXに投資する価値があります。実ユーザーでテストし、分析し、新技術(パスキーの進化や新しい標準など)も追いましょう。将来は分散型IDや生体のみのログインが広く普及するかもしれず、期待値は変わり続けます。

最後に、自前実装するなら実績あるソリューションの活用も検討してください。Auth0、Firebase、AuthgearのようなサービスやSDKは、ソーシャル連携やベストプラクティスに沿ったUIコンポーネントなど、良いログインUXの土台を提供します。使うにせよ自作するにせよ目的は同じ――認証をユーザージャーニーの障害ではなく、自然な一部にすることです。

最適化、楽しんでいきましょう。あなたのコンバージョン率に幸運あれ!🚀